From the workshop

Why privileged access management matters in real operations

Adam Kalisz

CS#remote#privileged

FUDO PAM znám od roku 2015 v podobě nádherného, červeně lakovaného serveru. Tehdy z mého pohledu zákazníka se osvědčil po všech stránkách při chránění, řízení a auditování přístupů na různé interní služby a servery pro externí firmy a zaměstnance.

💡 Výrobní firmy mají celou řadu různých serverů a dalších krabiček, které ovládají důležité stroje. Pokud chcete udržovat jakousi kontrolu nad tím, kdo a jak provádí údržbu, není nejlepší nápad dávat firmám neomezený přístup přes jejich mobilní připojení a VPN.

- 👉 Implementace NIS2 v podobě zákona o kybernetické bezpečnosti řadu společností znovu přiměla se bezpečností obecně více zabývat. Hodně firem chce mít v ruce aspoň např. záznam ze vzdálené údržby, která vedla k rozsáhlému výpadu třeba kvůli špatné konfiguraci ze strany dodavatele.

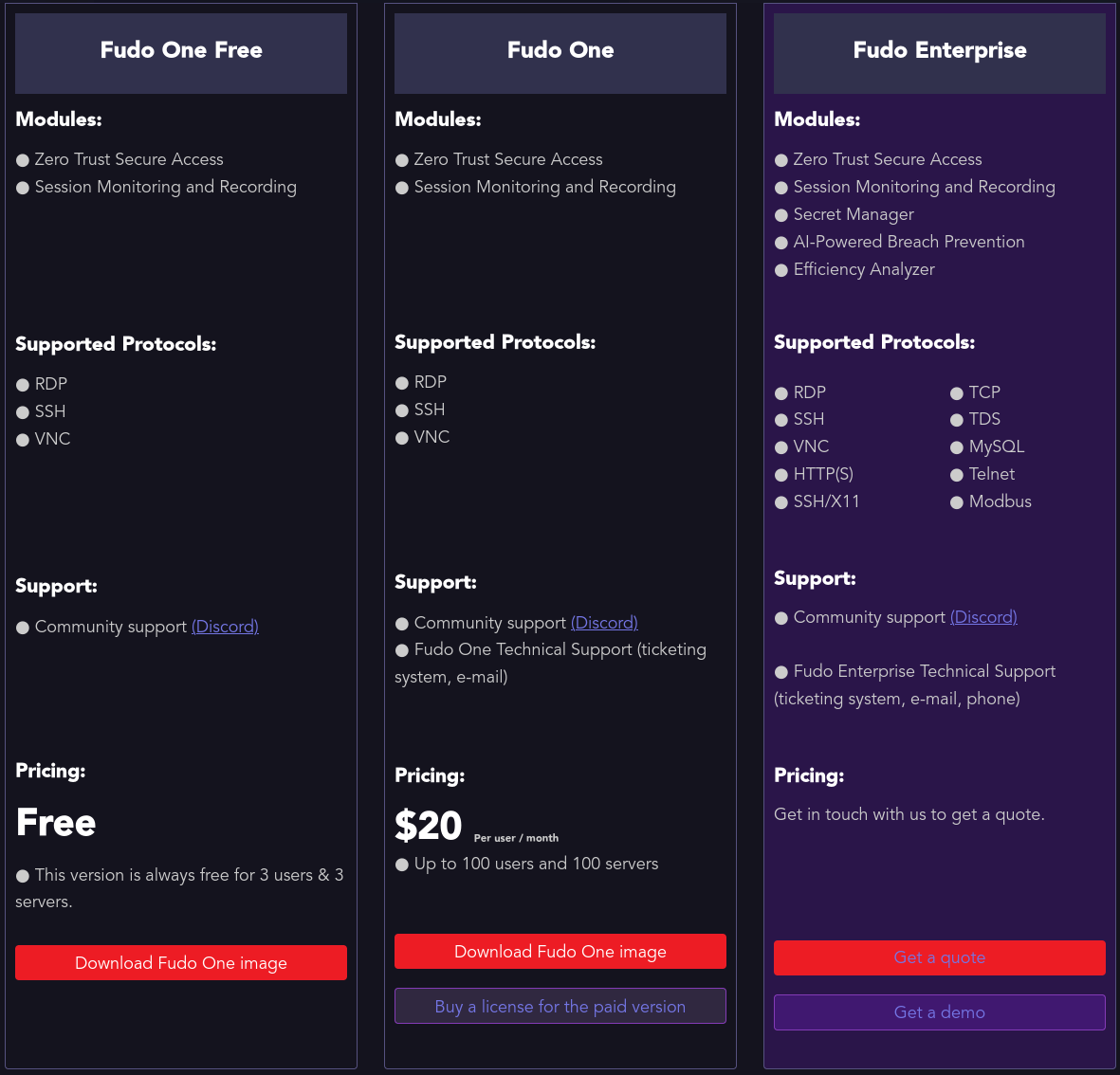

- 👉 FUDO PAM umí dělat spoustu divočin s rozšířenými protokoly jako Remote Desktop Protocol (RDP), SSH, různé HTTP(S), VNC, ale i například Modbus nebo různá databázová spojení. Do řady těchto přístupů se umí dívat, když probíhají, či zpětně - potom v nich umí i vyhledávat. Například když někdo zadával "shutdown" nebo se to i jen zobrazilo na obrazovce v nějakém menu, díky OCR umí FUDO vypátrat i to.

- 👉 Za jeden port a jednu IP pomocí FUDO PAM lze schovat např. všechny přístupy přes RDP, nebo SSH díky funkci multiplexingu. To je hodně elegantní a jednoduché řešení a možnost úspory.

- 👉 Ze začátku COVIDu jsem přístup přes SSH přes FUDO využíval prakticky na veškerou činnost. Na konci měsíce jsem se prostě jen podíval do logu a napsal si hodiny. Současně jsem měl přesnou dokumentaci toho, co jsem kde dělal. Některé záznamy přístupů jsme dále využili na dokumentaci.

Jak spravujete vzdálené přístupy vy? Jste v případě problému schopni poskládat kroky, které vedly např. k výpadku služby?